Webサービスを開発する上で、「ログイン機能」や「決済機能」は避けては通れない要素です。しかし、その実装方法を誤ると、重大なセキュリティインシデントや法的な問題に発展しかねません。

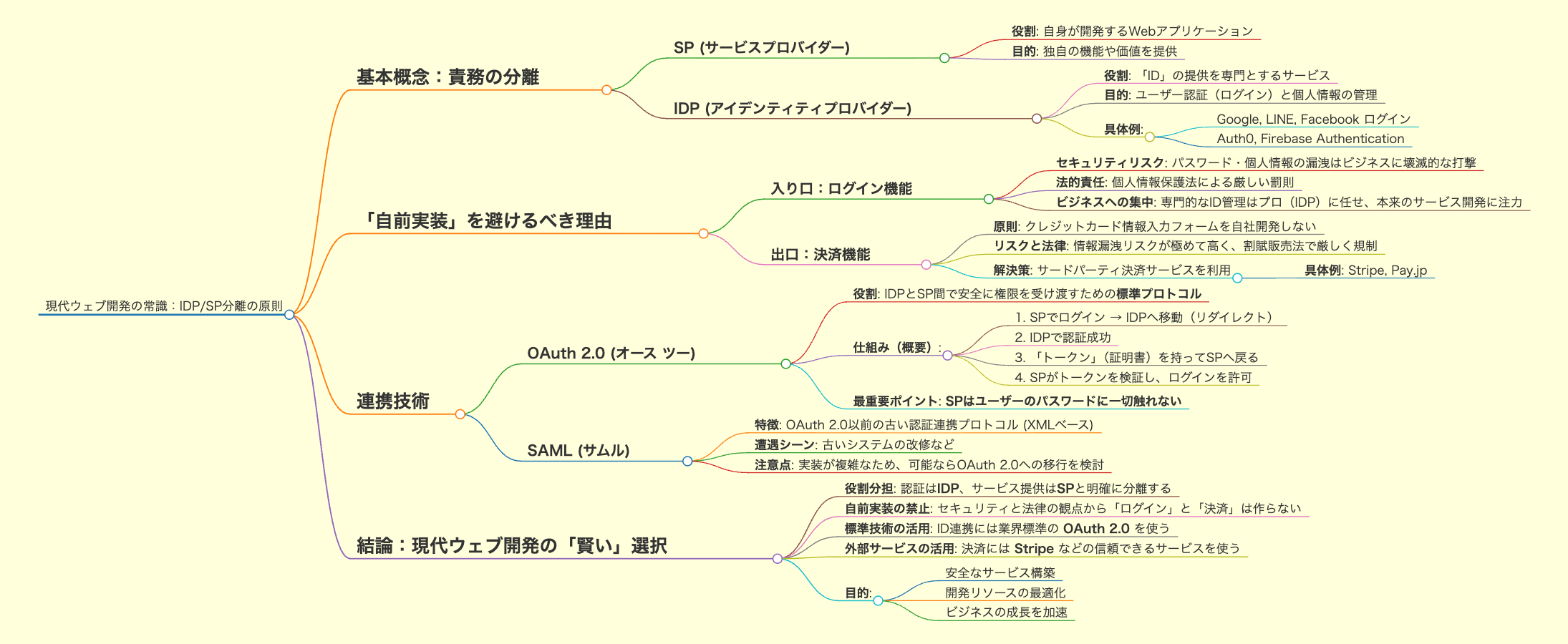

この記事では、現代のウェブサービス開発における 「責務の分離」 という重要な設計思想、特に IDP (アイデンティティプロバイダー) と SP (サービスプロバイダー) の概念を軸に、安全で効率的なシステムを構築するための核心を解説します。これは単なる技術の話ではなく、ビジネスの成功に直結する必須知識です。

📘 1: IDPとSP ― あなたのサービスはどちら?

まず、全ての基本となる2つの役割を理解しましょう。

SP (サービスプロバイダー) これは、私たちが開発しているWebアプリケーションそのものを指します。独自の機能や価値を提供することが主な役割です。

IDP (アイデンティティプロバイダー) その名の通り「ID」を提供するサービスです。ユーザー認証(ログイン)と、そのユーザーの個人情報(氏名、メールアドレスなど)の管理を専門に行います。

- 身近な例: Googleログイン、LINEログイン、Facebookログインなどは全てIDPです。

- 代表的なサービス: Auth0, Firebase Authentication など

🚨 2: なぜ「自前での実装」は避けるべきなのか?

「ログイン機能くらい、自分で作れる」と考えるかもしれません。しかし、現代の商用サービスにおいて、それは非常に危険な選択です。

理由1: 絶大なセキュリティリスクと法的責任

ログイン機能を自社で開発するということは、ユーザーのパスワードや個人情報を自社のデータベースで管理することを意味します。

もし情報が漏洩した場合、ビジネスに壊滅的な打撃を与えるだけでなく、日本では特に厳しい個人情報保護法によって、深刻な事態に発展します。専門家は「作れるけど、あえて作らない」という判断を下します。

理由2: ビジネスの核心に集中するため

SPの役割は、優れたサービスを提供することです。高度な専門知識が要求されるID管理やセキュリティ対策は、その道のプロフェッショナルであるIDPに任せるべきです。これにより、開発チームは本来注力すべき機能開発にリソースを集中できます。

🛠️ 3: IDPとSPを繋ぐ技術 ― OAuth 2.0

では、IDPとSPはどのように連携するのでしょうか。その中心的な役割を担うのが OAuth 2.0 (オース ツー) という技術です。

OAuth 2.0とは? 特定のサービス名ではなく、IDPとSPのような異なるサービス間で、安全に権限の受け渡し(認可)を行うための 標準的な手順(プロトコル) です。世の中のIDPサービスのほとんどが、このOAuth 2.0をベースに作られています。

認証の仕組み(ざっくり解説)

- ユーザーがあなたのサービス(SP)でログインボタンを押す。

- ユーザーはIDP(例: Google)のログイン画面に移動させられる(リダイレクト)。

- IDP側で認証が成功すると、「認証OK」の証明書(トークン)を持って、あなたのサービス(SP)に戻ってくる。

- SPはこのトークンを確認し、正当なユーザーであると判断してログインを許可する。

この流れにより、SPはユーザーのパスワードに一切触れることなく、安全な認証が実現できます。ログイン機能が必要な場合、開発者はログインフォームの実装を考えるのではなく、このOAuth 2.0の仕組みを理解することが絶対条件です。

💳 4: 同じ原則が出口(決済)にも適用される

この「専門分野は専門家に任せる」という原則は、サービスの「出口」である決済機能にも全く同じことが言えます。

原則: クレジットカード情報を入力するフォームを自社で開発してはいけない。

ログイン機能と同様、情報漏洩のリスクが極めて高く、日本の法律(割賦販売法)でも厳しく規制されています。

- 解決策: StripeやPay.jpのようなサードパーティの決済サービスを利用します。

- 仕組み: ユーザーが決済する際には、安全な決済サービスのドメインに遷移させ、そこでカード情報を入力してもらいます。これにより、自社サーバーに機密情報が残ることはありません。

📜 5: 古いシステムとの連携で現れる「SAML」

もし、古いシステムのリプレイス案件などに関わると、SAML (サムル) という認証方式に出会うかもしれません。

- SAMLとは? OAuth 2.0が普及する前に使われていた、XMLベースの認証連携プロトコルです。

- 注意点: 現在の主流であるOAuth 2.0 (JSONベース) とは仕組みが異なり、実装が複雑になる傾向があります。もしSAMLベースのシステムに遭遇した場合、可能であればOAuth 2.0への移行をクライアントに提案することも視野に入れるべきでしょう。

✅ まとめ: 現代ウェブ開発における「賢い」選択

本記事で解説したポイントをまとめます。

- 責務の分離: 認証はIDP、サービス提供はSPとはっきりと役割を分ける。

- 自前実装の禁止: ログイン(入り口)と決済(出口)の機能は、セキュリティと法律の観点から自社で開発しない。

- 標準技術の活用: IDPとの連携には業界標準の OAuth 2.0 を利用する。

- サードパーティの活用: 決済には Stripe などの信頼できる外部サービスを利用する。

これらの原則を守ることは、単に安全なサービスを構築するだけでなく、開発リソースを最適化し、ビジネスの成長を加速させるための「賢い」選択と言えるでしょう。